Che cosa ne pensate della sicurezza informatica?

Quali software usate per prevenire eventuali attacchi verso il vostro computer?

Quanto realmente credete di essere sicuri?

Molta gente la pensa cos�: "anche se entrassero nel mio PC non sarebbe un problema, non ho nulla da nascondere" oppure "ma chi vuoi che sia interessato al contenuto del mio pc?".

A questa gente rispondo spiegando sinteticamente (e senza troppi termini tecnici) come funziona un attacco DDOS.

Un attacco DOS (=Denial Of Service), detto semplicemente, � un tipo di attacco che ha la funzione di impedire il funzionamento di un sistema, o di ridurne drasticamente le prestazioni sia hardware che software. Questi attacchi sono fondamentalmente a carico delle reti TCP-UDP-ICMP/IP e sui servizi collegati. Generalmente si inonda la macchina vittima di richieste fasulle che la costringono ad utilizzare memoria temporanea. Quando la cache di questa memoria � troppo ampia per essere svuotata, le risorse della macchina vittima si esauriscono e il servizio viene compromesso.

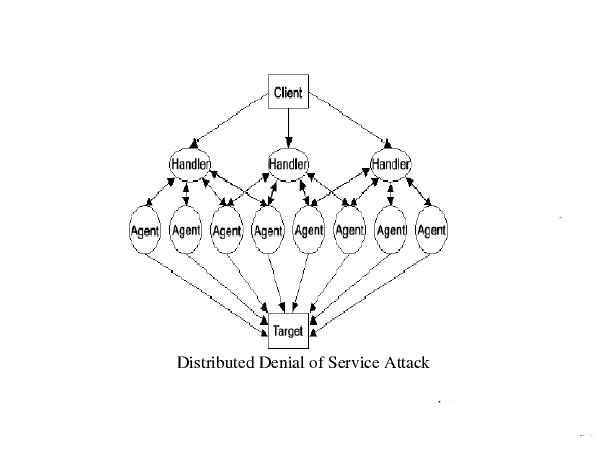

La differenza con il DDOS (= Distributed Denial Of Serivice) � che l'attacker controlla pi� macchine per l'invio di richieste fasulle. In questo caso tutte le macchine controllate dall'attacker scaglieranno sulla vittima un attacco DDOS*: il numero dei pacchetti inviati sar� esponenzialmente maggiore. Le macchine da cui si protrae l'attacco DDOS sono solitamente trovate mediante un programma che genera in maniera casuale range di IP, e va alla ricerca di porte aperte e di falle da sfruttare per averne il controllo parziale o totale. In questa generazione casuale, pu� rientrare chiunque.

* In realt� il meccanismo � un po' diverso.

Spero di poter soddisfare le eventuali vostre domande riguardo la sicurezza informatica.

-

-

SezioniContattiMercatinoHomeLinea diretta con lo Staff

- 46@Il forum del forum

- 185@Benvenuti su GamesVillage!

Videogiochi- 169@In diretta da GamesVillage.it

- 31@Mondo Computer

- 65@Multiplayer

- 33@Playstation World

- 92@PSP e PSVita

- 34@Nintendo Island

- 73@3DS, GBA e Nintendo DS

- 112@Pokémon

- 35@Xbox Universe

- 44@A che Gioco Giochiamo

- 39@Non Solo Final Fantasy

- 144@Non Solo Fallout

- 157@Mobile Gaming

- 29@Retrogaming

- 47@Mercatino

- 124@PC

- 125@Console Sony

- 126@Console Nintendo

- 127@Console Microsoft

- 173@Libri, Fumetti e Riviste

Tecnologia ed Informatica- 32@PC - Hardware

- 96@PC - Software

- 289@VR - Virtual Reality

- 91@Tech Avenue

Per Discutere- 93@Off the Village

- 272@Youtube

- 48@Agorà

- 95@Dailyrando

- 85@Raduni

Altre Passioni- 24@Music Hall

- 22@Calcio

- 134@Altri Sport

- 107@Giochi Sportivi

- 84@Mondo Motori

- 21@Cinema

- 26@Televillage

- 23@Little Japan

- 25@Libri e giochi da tavolo - Fumetti

Amministratori206567@RedazioneGV 233018@techGV Guardian215617@Don Dema 153820@Illuminated 5880@iMaX Moderatori95216@Alienware 234323@Bismark 236104@gabry1710 172466@King_Of_Kings_21 26508@Metalmark 28512@MikiM 235165@Redazione Gamesvillage 233457@TheGu 236103@thekingdani 87740@titan2010 - *ajax.php?do=userfeed@Lista Feedback in attesa

- *showthread.php?970897@Topic Ufficiale di Valutazione Oggetti

Link utili- *showthread.php?965540@Regolamento Mercatino

- *showthread.php?912561@Consigli su come usare il Mercatino

Regolamenti, Guide e F.A.Q.- 47@Mercatino

- 124@PC

- 125@Console Sony

- 126@Console Nintendo

- 127@Console Microsoft

- 173@Libri, Fumetti e Riviste

Sezioni- *showthread.php?965540@Regolamento Mercatino

- *showthread.php?912561@Consigli su come usare il Mercatino

Regolamenti, Guide e F.A.Q. - 46@Il forum del forum

Cambio titolo

Cambio titolo

Rispondi con Citazione

Rispondi con Citazione

uso un firewall, non � che esistano molti tipi di software atti a questo scopo

uso un firewall, non � che esistano molti tipi di software atti a questo scopo

qualche accortezza in pi� mi consente di ritenermi piuttosto sicuro.

qualche accortezza in pi� mi consente di ritenermi piuttosto sicuro.

![L'avatar di []\/[]aStEr-HaCk L'avatar di []\/[]aStEr-HaCk](image.php?s=7551690994c2d27fe544cf9fecc8052b&u=6542&dateline=1144929766)

e utilizzo naturalmente mozilla firefox come browser di default nel sistema. Adesso nn devo + preoccuparmi di virus e spyware...

e utilizzo naturalmente mozilla firefox come browser di default nel sistema. Adesso nn devo + preoccuparmi di virus e spyware...