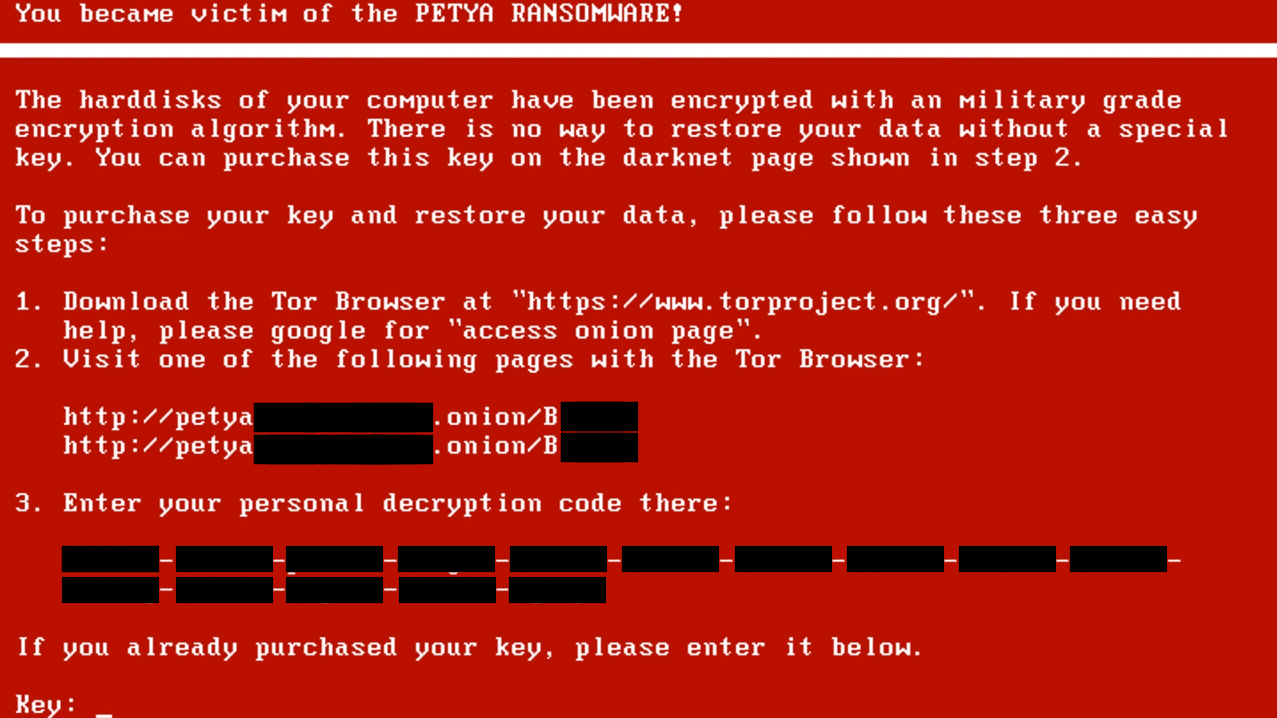

L’ultimo attacco informatico, ha preso il nome di ExPetr/NotPetya/Petya lanciato il 27 giugno, e ha tutte le fattezze di essere uno degli incidenti informatici più importanti dell’anno, che ha come focus, obiettivi d’un certo calibro come le infrastrutture pubbliche.

L’Ucraina è stato il Paese più vessato da Petya, o come l’ha ribattezzato Kaspersky NotPetya, ed è sempre lì che si è generato. Il “ground zero” secondo i ricercatori di sicurezza delle forze ucraine (SBU) sembra siano i server della società che sviluppa il software MeDoc. Un software molto utilizzato nelle principali infrastrutture del Paese.

Gli hacker, sembrano siano entrati nei server contaminando un aggiornamento software con il malware. Diciamo che MeDoc, non ha proprio tutte le ragioni per arrabbiarsi, considerando che le misure di difesa e sicurezza utilizzate, rasentano la capanna di fieno nella favola dei 3 porcellini.

L’attuale versione del server principale FTP ProFTPD ha una falla conosciutissima, che con il semplice utilizzo di 3 comandi: SITE CPFR e CPTO, qualsiasi persona è capace di trasferire file da qualsiasi postazione all’interno del server; magari con la connessione Wifi di un noto distributore di Hamburger Fast-Food.

Di questa falla se ne sono accorti in tantissimi ed è sempre stata segnalata da vari provider di antivirus, ma che non è mai stata “tappata”, e questo costerà un procedimento penale per le persone coinvolte. Quest’accusa è stata mossa direttamente dal colonnello Serhiy Demydiuk, direttore dell’unità anti-cybercrimini Ucraina. La quale, insieme alla SBU hanno puntato il dito nei confronti della Russia affermando che, le informazioni divulgate da ricercatori indipendeti, e dai dati ottenuti dalle loro analisi, sembra proprio che siano loro gli artefici.

Di questa falla se ne sono accorti in tantissimi ed è sempre stata segnalata da vari provider di antivirus, ma che non è mai stata “tappata”, e questo costerà un procedimento penale per le persone coinvolte. Quest’accusa è stata mossa direttamente dal colonnello Serhiy Demydiuk, direttore dell’unità anti-cybercrimini Ucraina. La quale, insieme alla SBU hanno puntato il dito nei confronti della Russia affermando che, le informazioni divulgate da ricercatori indipendeti, e dai dati ottenuti dalle loro analisi, sembra proprio che siano loro gli artefici.

Eppure, a puntare il dito nei confronti della Russia, sembrano siano stati anche gli States, e più precisamente il Comitato di Intelligence del Senato degli Stati Uniti. Hanno affermato infatti, come Kaspersky collabori con il Governo Russo per svolgere delle attività di spionaggio. L’accusa è molto grave, considerando anche che l’antivirus è adottato dalla maggior parte dei computer del Dipartimento della Difesa Statunitense.

Kaspersky sembra tranquilla, giacchè si è resa disponibile a qualsiasi collaborazione, rendendo disponibile anche il codice sorgente. Le accuse nascono dal fatto, che il suo fondatore, Eugene Kaspersky ha frequentato una scuola finanziata dal KGB e abbia lavorato nel Ministero della Difesa del suo paese, e che diversi membri dello staff siano funzionari dell’intelligence russa.

Ineccepibile è che, Kaspersky abbia collaborato in varie situazioni con l’FBI in materia di CyberSecurity, ma questo rapporto si é inevitabilmente incrinato considerando che alcuni agenti dell’FBI abbiamo interrogato una decina di dipendenti dei Kaspersky Lab all’interno delle loro abitazioni.

Una notizia assai grave considerando che proprio Kaspersky Lab abbia fin dall’inizio studiato gli effetti di Petya arrivando a concludere che quest’ultimo si muove grazie ad una estensione usata da un malware molto simile, firmato dal gruppo BlackEnery dal wiper KillDisk.